ผู้โจมตีปลอมตัวเป็น Google ผ่านโฆษณาปลอม Authenticator

สรุปข้อมูล

ทาง Malwarebytes ได้ออกมารายงานเกี่ยวกับการโจมตีของผู้โจมตีปลอมตัวเป็น Google โดยการสร้างโฆษณาปลอม ที่ดูเหมือนเป็นโฆษณาจาก Google เพื่อโปรโมทแอปพลิเคชัน Google Authenticator ซึ่งที่จริงแล้วเป็นแอปพลิเคชันปลอม ที่มีมัลแวร์ DeerStealer ซ่อนอยู่ เมื่อผู้ใช้งานทำการคลิกและดาวน์โหลดแอปพลิเคชันนี้จะติดตั้งมัลแวร์ลงในอุปกรณ์ ซึ่งจะช่วยให้ แฮกเกอร์สามารถขโมยข้อมูลที่สำคัญ เช่น รหัสผ่าน หรือข้อมูลสำคัญอื่น ๆ จากอุปกรณ์ของผู้ใช้งานได้

รายละเอียดเชิงเทคนิค

- แฮกเกอร์จะสร้างโฆษณาปลอมที่ดูเหมือนว่าเป็นโฆษณาจาก Google เพื่อโปรโมทแอปพลิเคชัน Google Authenticator

- ผู้โจมตีจะดึงดูดผู้ใช้งานด้วยการนำโฆษณาปลอมไปแสดงบนเว็บไซต์ต่าง ๆ หรือแพลตฟอร์มที่เกี่ยวกับแอปพลิเคชัน Google Authenticator

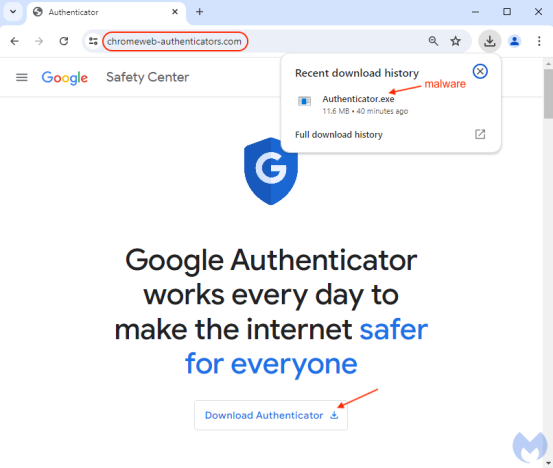

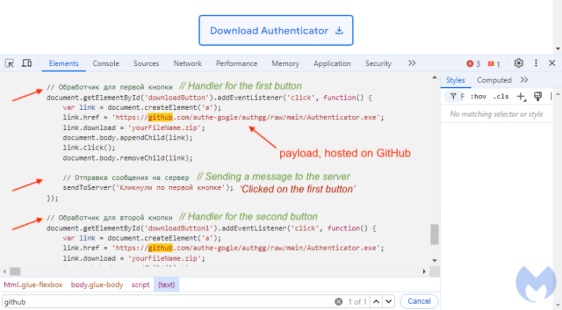

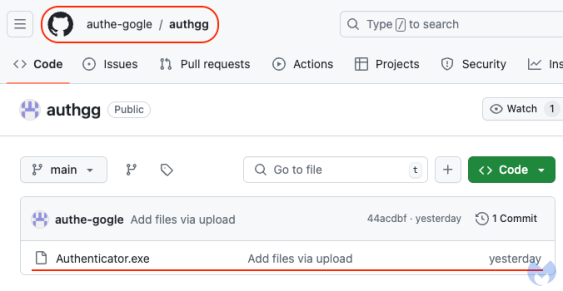

- เมื่อผู้ใช้งานคลิกที่โฆษณาจะถูกส่งไปยังเว็บไซต์ chromeweb-authenticators[.]com สำหรับดาวน์โหลดแอปพลิเคชันปลอม Authenticator.exe จาก GitHub ที่ดูเหมือน Google Authenticator แต่จริง ๆ แล้วเป็นมัลแวร์ DeerStealer

- เมื่อผู้ใช้งานดาวน์โหลดและติดตั้งแอปพลิเคชันปลอม ซึ่งจะติดตั้งมัลแวร์ DeerStealer ในอุปกรณ์ของผู้ใช้งานจากนั้นมัลแวร์จะเริ่มทำงานและขโมยข้อมูลเพื่อส่งข้อมูลกลับไปยังเซิร์ฟเวอร์ C2 vaniloin[.]fun

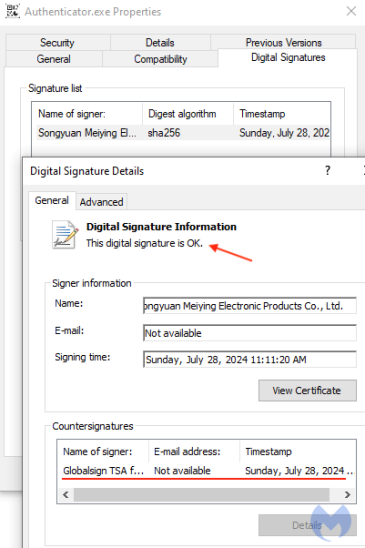

รูปที่ 5 แสดงถึงชื่อ Digital Signed ปลอม

ผลกระทบจากการโจมตี

ข่าวการปลอมตัวเป็น Google ผ่านโฆษณาปลอมสำหรับ Google Authenticator มีผลกระทบที่สำคัญต่อผู้ใช้งานและ ความปลอดภัยทางไซเบอร์ โดยผู้ใช้งานที่ดาวน์โหลดแอปพลิเคชันปลอมอาจติดตั้งมัลแวร์ที่สามารถขโมยข้อมูลที่สำคัญ เช่น รหัสผ่าน และข้อมูลสำคัญอื่น ๆ โดยการโจมตีดังกล่าวไม่เพียงแต่เสี่ยงต่อความปลอดภัยของข้อมูลผู้ใช้งานเท่านั้น แต่อาจนำไปสู่การโจรกรรมข้อมูลทางการเงินหรือการเข้าถึงบัญชีที่สำคัญได้อีกด้วย นอกจากนี้ยังเพิ่มความวิตกกังวลเกี่ยวกับความ น่าเชื่อถือของแหล่งดาวน์โหลดแอปพลิเคชันและความเสี่ยงที่อาจเกิดขึ้นจากการเชื่อถือโฆษณาหรือแหล่งที่ไม่น่าเชื่อถือ ซึ่งการ โจมตีนี้ยังเป็นตัวอย่างที่ชัดเจนของการใช้วิธีหลอกลวงเพื่อแอบติดตั้งมัลแวร์

สรุปการโจมตี

การโจมตีในข่าวนี้เป็นการหลอกลวงที่ผู้โจมตีใช้โฆษณาปลอมเพื่อหลอกให้ผู้ใช้งานดาวน์โหลดแอปพลิเคชันที่ติดมัลแวร์ โดยผู้โจมตีจะสร้างโฆษณาที่ดูเหมือนจะเป็นการโปรโมท Google Authenticator ของจริง แต่แท้จริงแล้วเป็นแอปพลิเคชันปลอม ที่ติดมัลแวร์ เมื่อผู้ใช้งานติดตั้งแอปพลิเคชันปลอมนี้ มัลแวร์จะเริ่มทำงานและขโมยข้อมูลส่วนบุคคล เช่น รหัสผ่าน และข้อมูลที่สำคัญอื่น ๆ

คำแนะนำ

- ควรดาวน์โหลดแอปพลิเคชันจากแหล่ง Official เช่น Google Play Store หรือ Apple App Store เท่านั้น เพื่อลดความเสี่ยงจากการดาวน์โหลดแอปที่เป็นของปลอม

- ตรวจสอบการ Digital Signed ว่าแอปพลิเคชันที่ดาวน์โหลดมามีการ Digital Signed จากบริษัทที่เชื่อถือได้ เช่น Google LLC สำหรับ Google Authenticator และตรวจสอบให้แน่ใจว่าการลงนามนั้นเป็นของจริง

- หลีกเลี่ยงการคลิกลิงก์ที่มาจากแหล่งที่ไม่รู้จักหรือโฆษณาที่ดูไม่น่าเชื่อถือ เพราะอาจเป็นการหลอกลวงให้ติดตั้งแอปพลิเคชันที่ติดมัลแวร์

- อัปเดตซอฟต์แวร์และแอปพลิเคชันให้เป็นเวอร์ชันล่าสุดเสมอ เพื่อป้องกันการโจมตีผ่านช่องโหว่

- การฝึกอบรมและความรู้ด้านความปลอดภัยทางไซเบอร์และวิธีการสังเกตการโจมตี เพื่อป้องกันการหลอกลวงและการโจมตีทางไซเบอร์อื่น ๆ

Indicators of Compromise (IoCs)

| มัลแวร์ DeerStealer | |

| SHA256 | 5d1e3b113e15fc5fd4a08f41e553b8fd0eaace74b6dc034e0f6237c5e10aa737 |

| Domain | vcczen[.]eu |

| tmdr7[.]mom | |

| chromeweb-authenticators[.]com | |

| vaniloin[.]fun | |

แหล่งอ้างอิง

https://www.malwarebytes.com/blog/news/2024/07/threat-actor-impersonates-google-via-fake-ad-forauthenticator