การโจมตี Zero-Click บน macOS ผ่าน Calendar Invitation

สรุปข้อมูล

พบช่องโหว่ในการโจมตี Zero-click ใน Calendar Invitation ของ macOS พร้อมแนบไฟล์ที่อันตราย ที่แฮกเกอร์สามารถเพิ่มหรือลบใด ๆ ตามที่แฮกเกอร์ต้องการผ่านการโจมตีด้วยเทคนิคนี้ ซึ่งช่องโหว่นี้อาจนำไปสู่การ Remote Code Execution (RCE) การโจมตีด้วยรูปแบบ Path Traversal ไปจนถึงแฮกเกอร์สามารถเข้าถึงข้อมูลส่วนตัวต่าง ๆ บนอุปกรณ์และ iCloud ของเหยื่อได้ ในเบื้องต้นทาง Apple ได้ดำเนินการแก้ไขช่องโหว่ที่เกี่ยวข้อง CVE-2022-46723, CVE-2023-40434 และ CVE-2023-40344 เรียบร้อยแล้ว

รายละเอียดการโจมตี

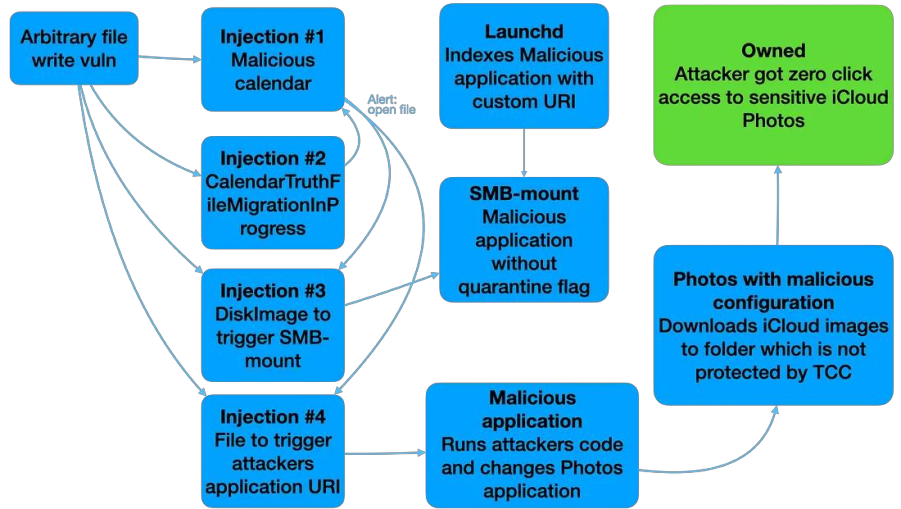

แฮกเกอร์อาศัยช่องโหว่ CVE-2022-46723 การเขียนและลบไฟล์ตามต้องการได้ บนอุปกรณ์ macOS ของเหยื่อ เริ่มแรกแฮกเกอร์จะทำการสร้าง Calendar Invitation พร้อมแนบไฟล์ที่อันตราย โดยที่ไฟล์ไม่ผ่านกระบวนการ Sanitization เพื่อบันทึกไฟล์ไปยังตำแหน่งที่ต้องการ แล้วใช้ช่องโหว่ดังกล่าวในการ RCE โดยการ inject 3 ไฟล์ลงใน Calendar ซึ่งแฮกเกอร์ทำการ Trigger ทั้ง 3 ไฟล์ด้วยการ Alert

- Alert ครั้งที่ 1 จะทำการเปิดไฟล์ ~/Library/Calendars/CalPoCInit.dmg ซึ่งจะทำการ mount ไป Samba Server

- Alert ครั้งที่ 2 รันไฟล์ ~/Library/Calendars/stage1.url บน Samba server และมีการติดตั้งแอปพลิเคชัน MyMidiTest.app บนอุปกรณ์ของเหยื่อ

- Alert ครั้งที่ 3 จะ exploit โค้ดที่อันตราย เพื่อทำการเปลี่ยน Path ในการเก็บรูปที่โดยปกติแล้วจะเป็นอยู่ในโฟลเดอร์ Photos ซึ่งจะซิงค์กับ iCloud โดยการเปลี่ยน Path จะใช้ /var/tmp/PoCLoot$RANDOM/ ไปยัง Path ที่แฮกเกอร์กำหนด เนื่องจากต้องการหลีกเลี่ยงการตรวจจับ TCC และ Gatekeeper จากนั้นผู้โจมตีสามารถขโมยข้อมูลนี้หรืออัปโหลดไปยัง Server ภายนอกได้

รูปที่ 1: ขั้นตอนการโจมตี

ผลกระทบจากการโจมตี

ผลกระทบจากการโจมตี Zero-click บน Calendar ของ macOS นั้นทำให้แฮกเกอร์สามารถเข้าถึงข้อมูลส่วนตัวของเหยื่อโดยไม่จำเป็นต้องได้รับการอนุญาตจากเหยื่อ เช่น รูปภาพส่วนตัวจาก iCloud Photos รวมไปถึงแฮกเกอร์สามารถ Remote และ ดำเนินการใด ๆ บนเครื่องของเหยื่อ เช่น เพิ่ม แก้ไข หรือลบข้อมูลบนอุปกรณ์ ซึ่งอาจส่งผลกระทบเชิงลบต่อเหยื่อได้ จากการโจมตี ดังกล่าวนั้นไม่เพียงแต่สามารถโจมตีบนระบบปฏิบัติการ macOS อย่างเดียวแต่สามารถโจมตี Windows ได้เช่นกัน

สรุปการโจมตี

การโจมตี Zero-click ผ่าน Calendar ของ macOS ด้วยการแนบไฟล์ที่อันตรายไปพร้อมกับ Calendar Invitation แล้วใช้ Alert ในการ Trigger แทนการใช้ Interaction ของเหยื่อ ทำให้แฮกเกอร์สามารถเข้าถึงข้อมูลส่วนตัวต่าง ๆ และ RCE บนอุปกรณ์ของเหยื่อได้ จึงส่งผลให้เหยื่อโดนละเมิดการเข้าถึงข้อมูลที่ Sensitive และอาจถูกเพิ่ม แก้ไข หรือข้อมูลต่างๆ บนอุปกรณ์โดยที่ตัวเหยื่อไม่ทราบได้

คำแนะนำในการป้องกัน

เพื่อป้องกันและลดความเสี่ยงจากการโจมตีดังกล่าว องค์กรควรพิจารณาปฏิบัติตามคำแนะนำดังนี้:

- การ Full-scan ที่ Endpoint ทุก ๆ สัปดาห์ เพื่อป้องกันไฟล์อันตราย

- ตรวจสอบและติดตั้งการอัปเดตซอฟต์แวร์อย่างสม่ำเสมอ เพื่อรับการแก้ไขช่องโหว่จากผู้พัฒนา

- Awareness Training ให้บุคลากรในองค์กร

- ตรวจสอบ Directory Path ว่าเป็น Path ที่ถูกต้องหรือไม่

แหล่งอ้างอิง

hxxps://www[.]darkreading[.]com/vulnerabilities-threats/zero-click-rce-bug-macos-calendar-exposes-icloud-data