แฮกเกอร์ใช้ช่องโหว่ Zero-Day และการโจมตีแบบ Homoglyph เพื่อโจมตีหน่วยงานยูเครน

- เริ่มแรกแฮกเกอร์จะทำการ Phishing โดยใช้ช่องโหว่ CVE-2025-0411 ในการสร้างไฟล์อันตรายและบีบอัดเป็นไฟล์ ZIP หรือ 7z จากนั้นจะนำไฟล์ที่บีบอัดแล้วมาบีบอัดซ้ำอีกครั้ง (Double Archiving) ซึ่งไฟล์ดังกล่าวจะใช้ Homoglyph เพื่อปลอมไฟล์ให้ดูเหมือนไฟล์เอกสารทั่วไป

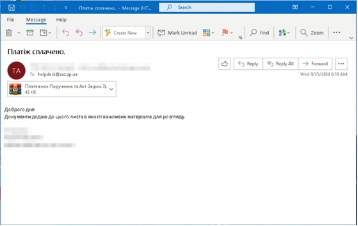

รูปที่ 1: แสดงไฟล์แนบที่แฮกเกอร์สร้างขึ้น

- ผู้ใช้งานดาวน์โหลดไฟล์และแตกไฟล์ออกมา Windows จะทำ Mark of the web เฉพาะไฟล์ชั้นนอก

- หลังจากนั้นผู้ใช้งานจะแตกไฟล์อีกครั้ง เพื่อเข้าถึงไฟล์ชั้นใน ซึ่ง Windows จะไม่ทำการตรวจสอบเพิ่มเติม ทำให้ไม่มีการแจ้งเตือนจาก SmartScreen หรือ Defender เมื่อไฟล์ถูกเปิดใช้งาน

- เมื่อผู้ใช้งานเปิดไฟล์ ไฟล์ดังกล่าวจะทำการเชื่อมต่อไปยังเซิร์ฟเวอร์ของแฮกเกอร์ เพื่อเรียกใช้งานมัลแวร์อื่น ๆ เช่น SmokeLoader และรันโค้ดอันตรายในระบบเหยื่อ

ผลกระทบจากการโจมตี

จากการเหตุการณ์การโจมตีที่เกิดขึ้นเมื่อผู้ใช้งานเปิดไฟล์ที่ดาวน์โหลดมาจากอีเมล จะทำให้มัลแวร์ถูกติดตั้งในระบบทันที โดยไม่มีการแจ้งเตือนจาก Windows ส่งผลให้แฮกเกอร์สามารถเข้าถึงข้อมูลสำคัญ ขโมยรหัสผ่าน หรือติดตั้งมัลแวร์เพิ่มเติม โดยเฉพาะมัลแวร์ SmokeLoader

สรุปการโจมตี

เริ่มแรกแฮกเกอร์จะทำการใช้ Phishing พร้อมแนบไฟล์บีบอัดที่ใช้ช่องโหว่ CVE-2025-0411 และการโจมตีแบบ Homoglyph เพื่อปลอมไฟล์ให้ดูเหมือนไฟล์เอกสารทั่วไป หลังจากผู้ใช้ดาวน์โหลดและแตกไฟล์ Windows จะตรวจสอบเฉพาะไฟล์ชั้นนอก แต่ไม่สามารถตรวจจับไฟล์อันตรายที่อยู่ภายในได้ เมื่อผู้ใช้งานแตกไฟล์ชั้นในและเปิดไฟล์ มัลแวร์จะเชื่อมต่อไปยังเซิร์ฟเวอร์ของแฮกเกอร์ เพื่อดาวน์โหลดมัลแวร์และรันโค้ดอันตราย เช่น SmokeLoader ส่งผลให้แฮกเกอร์สามารถขโมยข้อมูล หรือแพร่กระจายมัลแวร์เพิ่มเติมได้โดยไม่มีการแจ้งเตือนจาก Windows Defender หรือ SmartScreen

คำแนะนำ

- Awareness Training ให้กับพนักงานภายในองค์กรเกี่ยวกับภัยคุกคามต่างๆ เช่น การ Phishing

- เปิดใช้งาน Mail Gateway เพื่อป้องกันอีเมลและลิงก์ที่อันตราย

- ใช้ URL Filtering และจำกัดการเข้าถึงเว็บไซต์เฉพาะเว็บไซต์ที่ได้รับอนุญาตเท่านั้น เพื่อป้องกันการเข้าถึงเว็บไซต์ที่อันตราย

- อัปเดตเป็น 7-Zip เวอร์ชัน 24.09 เพื่อป้องกันการโจมตีผ่านช่องโหว่

แหล่งอ้างอิง

https://www.trendmicro.com/en_us/research/25/a/cve-2025-0411-ukrainian-organizations-targeted.html