พบแฮกเกอร์โจมตีด้วย Device Code Phishing เพื่อเข้าควบคุมบัญชีผู้ใช้งาน Microsoft 365

Last updated: 18 Feb 2025

158 Views

สรุปข้อมูล

กลุ่มแฮกเกอร์ Storm-2372 จากประเทศรัสเซียโจมตีด้วยเทคนิค Device Code Phishing ที่ใช้ประโยชน์จาก OAuth มุ่งเป้าไปยังผู้ใช้งาน Microsoft 365 ในหน่วยงานหรือองค์กรต่าง ๆ เช่น หน่วยงานพลังงาน สาธารณสุข โทรคมนาคม เทคโนโลยี การศึกษา และหน่วยงานภาครัฐในภูมิภาคยุโรป อเมริกาเหนือ แอฟริกา ตะวันออกกลาง และเอเชีย เพื่อขโมย Access Token เข้าถึงบัญชีและ Service ภายในของเหยื่อ เช่น Email และ Cloud Storage รวมไปถึงแฮกเกอร์สามารถทำการรวบรวมข้อมูล Sensitive อื่น ๆ เช่น ข้อมูล Credential อย่าง Username และ Password ของเหยื่อได้อีกด้วย

รายละเอียดการโจมตี

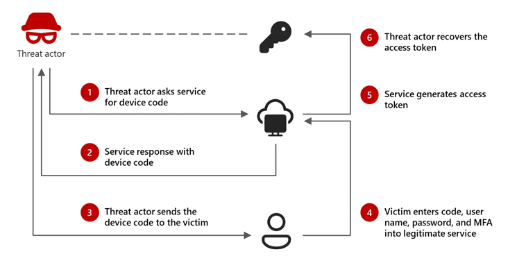

รูปที่ 1: กระบวนการโจมตี Device Code Phishing

- เริ่มแรกแฮกเกอร์ส่ง Request Device Code ผ่าน OAuth Authentication ด้วย Service และ Service จะทำการส่ง Device Code และ User Code กลับมา

- หลังจากนั้นแฮกเกอร์ใช้การโจมตี Phishing Email หรือแอปพลิเคชัน Messaging อย่าง Microsoft Team โดยที่ปลอมเป็น Invitation ให้ร่วมเข้า Meeting จากบุคคลที่เกี่ยวข้องกับเหยื่อ ซึ่งจะแนบลิงก์และ access code ที่สร้างขึ้นมาเองจากอุปกรณ์ที่ถูกควบคุม

- เมื่อเหยื่อเข้าลิงก์ด้วยหน้า Brower การเข้าสู่ระบบของ Microsoft 365 และกรอก Code รวมไปถึงข้อมูลการเข้าสู่ระบบอื่น ๆ เช่น Username, Password และ MFA

- เมื่อเหยื่อทำการ Authentication เสร็จสิ้น แฮกเกอร์จะได้รับ Access Token เพื่อใช้ในการโจมตี Lateral Movement ต่อไป

ผลกระทบจากการโจมตี

จากการโจมตีของกลุ่มแฮกเกอร์ Storm-2372 สามารถเข้าถึง Email ไฟล์ และข้อมูลที่ Sensitive เช่น Username, Password และ Access Token รวมไปถึงขโมยข้อมูลดังกล่าวได้อีกด้วย นอกจากนี้ยังพบอีกว่าแฮกเกอร์ทำการขยายขอบเขตการโจมตีเพิ่มเติม เช่น การค้นหาคำเพื่อหาข้อมูลที่สำคัญ และการใช้บัญชีผู้ใช้งานที่ถูก Compromise ส่ง Phishing ไปยังผู้ใช้อื่นในองค์กร

สรุปการโจมตี

แฮกเกอร์ใช้ประโยชน์จาก OAuth Authentication โดยใช้ Device Code ซึ่งการโจมตีเริ่มจากส่ง Phishing Email หรือแอปพลิเคชัน Messaging ในการแนบลิงก์หน้า Browser การเข้าสู่ระบบและ Code เพื่อให้เหยื่อกรอกข้อมูล Credential และ Code หลังจากนั้นแฮกเกอร์จะได้รับ Access Token กลับมา

คำแนะนำ

- Block การใช้งาน Device Code หรืออนุญาตให้ใช้งาน Device Code เฉพาะเมื่อจำเป็นเท่านั้น

- Awareness Training เรื่องรูปแบบการโจมตีให้กับบุคลากรในองค์กร เช่น Phishing

- การตั้งค่าการใช้งาน Access Token ด้วย revokeSignInToken

- ใช้งาน Multi-factor Authentication สำหรับการเข้าถึงบัญชี เช่น FIDO Tokens หรือ Microsoft Authenticator

- จำกัดสิทธิ์การเข้าถึงตามหลัก The Principle of Least Privilege

- ตรวจสอบการทำงานหรือกิจกรรมของบัญชีผู้ใช้งาน

แหล่งอ้างอิง