Trigon เผยช่องโหว่ Zero-Day ใหม่ใน Kernel ของ iOS

Last updated: 5 Mar 2025

47 Views

สรุปข้อมูล

นักวิจัยด้านความปลอดภัยได้เปิดเผยช่องโหว่ใหม่ระดับ High ใน Kernel ของระบบปฏิบัติการ iOS บนอุปกรณ์ Apple ช่องโหว่ Trigon ช่วยให้ผู้โจมตีสามารถอ่านและเขียนข้อมูลภายในเคอร์เนล XNU ได้อย่างอิสระ โดยไม่ส่งผลให้ระบบเกิดข้อผิดพลาดหรือขัดข้อง และยังถูกเชื่อมโยงกับแคมเปญ Operation Triangulation ซึ่งถูกค้นพบโดย Kaspersky ก่อนหน้านี้ โดยแคมเปญดังกล่าวมีเป้าหมายโจมตีแบบเจาะจงต่อผู้ใช้งานอุปกรณ์ Apple

รายละเอียดช่องโหว่

CVE-2023-32434 (คะแนน CVSS 7.8/10 ระดับความรุนแรง HIGH) ซึ่งช่องโหว่นี้เป็นการ overflow ของจำนวนเต็มในฟังก์ชัน mach_make_memory_entry_64 ของ kernel XNU ที่ทำให้ผู้โจมตีสามารถสร้างหน่วยความจำขนาด 18,000 petabytes ซึ่งเกินขีดจำกัดของอุปกรณ์ โดยใช้พารามิเตอร์ที่ไม่ได้รับการตรวจสอบ ทำให้ bypasses การตรวจสอบและ Map หน่วยความจำของ kernel ไปยังพื้นที่ของผู้ใช้ได้

CVE-2023-32434 (คะแนน CVSS 7.8/10 ระดับความรุนแรง HIGH) ซึ่งช่องโหว่นี้เป็นการ overflow ของจำนวนเต็มในฟังก์ชัน mach_make_memory_entry_64 ของ kernel XNU ที่ทำให้ผู้โจมตีสามารถสร้างหน่วยความจำขนาด 18,000 petabytes ซึ่งเกินขีดจำกัดของอุปกรณ์ โดยใช้พารามิเตอร์ที่ไม่ได้รับการตรวจสอบ ทำให้ bypasses การตรวจสอบและ Map หน่วยความจำของ kernel ไปยังพื้นที่ของผู้ใช้ได้

รายละเอียดการโจมตี

- Privileged Memory Entry Creation: การโจมตีเริ่มด้วยการปลอมแปลงหน่วยความจำหลักใน PurpleGfxMem ซึ่งเป็นพื้นที่หน่วยความจำที่ถูกจำกัดสำหรับการใช้งาน GPU โดยการสร้าง Object IOSurface และตั้งค่าเป็น PurpleGfxMem ซึ่งผู้โจมตีสามารถ bypasses การตรวจสอบความปลอดภัย vm_page_insert_internal ของ XNU และทำให้สามารถ Map หน่วยความจำโดยไม่ถูกจำกัด

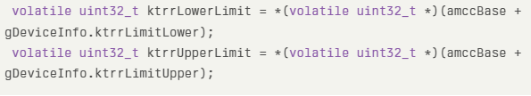

- Physical Memory Mapping Primitive Trigon: ใช้หน่วยความจำที่มีขนาดใหญ่ ทำการ Map ที่อยู่ทาง Physical เข้าสู่กระบวนการของผู้โจมตีผ่านคำสั่ง mach_vm_map โดยคำนวณ Offsets จากพื้นที่ iboot-handoff ซึ่งเป็นข้อมูลที่ส่งผ่าน bootloader ใน DRAM เพื่อแก้ไขขอบเขตของ kernel และ KTRR แบบไดนามิก บนอุปกรณ์ A10(X) การโจมตีนี้เกี่ยวข้องกับการอ่านรีจิสเตอร์ MMIO ที่จัดเก็บ Lower/Upper เพื่อค้นหาหัวข้อ Mach-O ของ kernel

รูปที่ 1: การอ่านรีจิสเตอร์ MMIO

- Kernel Read/Write via IOSurface Spray: Trigon ใช้การกระจาย IOSurface หลาย Object ไปยังหน่วยความจำเพื่อ bypass การป้องกัน Page Validation Hash (PVH) และสแกน pv_head_table ซึ่งระบุพื้นที่ที่ non-page-table เพื่อปลอมแปลงโครงสร้าง task_t และ proc_t ให้สิทธิ์ root และปิดการทำงานของ sandbox

ผลกระทบจากช่องโหว่

ทำให้ผู้โจมตีสามารถเข้าถึง kernel iOS โดยไม่ทำให้ระบบเกิดข้อผิดพลาดและสามารถ Map หน่วยความจำของ kernel ไปยังพื้นที่ของผู้ใช้ได้ โดยไม่ต้องผ่านการตรวจสอบขอบเขต ช่องโหว่นี้ส่งผลกระทบต่ออุปกรณ์ที่ใช้ชิป A10(X) (iPhone 7, iPad 6th Gen) ที่ใช้ iOS 13-16.5.1 แต่ไม่ส่งผลกระทบต่อชิป A11 และ A12 ขึ้นไป สำหรับองค์กรที่ไม่ได้แพตช์ควรทำการแพตช์เป็นเวอร์ชัน iOS 16.5.1 โดยทันที

คำแนะนำ

- อัปเดต iOS ให้เป็นเวอร์ชัน iOS 16.5.1 โดยทันที

- ดำเนินการสำรองข้อมูลอย่างสม่ำเสมอ เพื่อปกป้องข้อมูลสำคัญจากความสูญหาย

- หลีกเลี่ยงการติดตั้งแอปพลิเคชันจากแหล่งที่ไม่ใช่ Official หรือแอปพลิเคชันที่ไม่ได้รับการรับรองจาก Apple

แหล่งอ้างอิง

https://cybersecuritynews.com/ios-0-day-kernel-vulnerability/