EncryptHub ใช้การโจมตี Phishing มุ่งเป้าขโมยข้อมูลและแพร่กระจาย Ransomware

Last updated: 11 Mar 2025

56 Views

สรุปข้อมูล

กลุ่มแฮกเกอร์ EncryptHub หรือ LARVA-208 มักโจมตีโดยการใช้การโจมตีรูปแบบ Phishing เช่น Smishing, Vishing และการปลอมเป็นแอปพลิเคชัน ไปยังผู้ใช้แอปพลิเคชันดังกล่าวและผู้ใช้ VPN ขององค์กรต่าง ๆ เพื่อติดตั้งมัลแวร์ Information Stealer และ Ransomware รวมไปถึงมัลแวร์ EncryptRAT ที่กลุ่มแฮกเกอร์ได้พัฒนาขึ้นมาเอง วัตถุประสงค์ของกลุ่มแฮกเกอร์คือการดำเนินการโจมตีเชิงพาณิชย์จากการขโมยข้อมูลและเรียกค่าไถ่หลังจากสามารถเข้าถึงระบบของเหยื่อได้

รายละเอียดการโจมตี

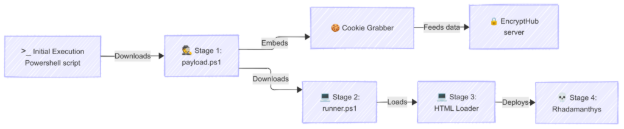

รูปที่ 1: ขั้นตอนการโจมตี

- กลุ่มแฮกเกอร์ EncryptHub ใช้วิธีการการที่หลากหลายในแพร่กระจายมัลแวร์ไปยังเหยื่อ ได้แก่: การปลอมเป็นแอปพลิเคชันที่ฝั่งมัลแวร์ไว้ภายใน เช่น QQ Talk, WeChat, DingTalk, Google Meet และ Palo Alto GlobalProtect หรือ การใช้ Pay-Per-Install (PPI) Service ชื่อ LabInstalls ซึ่งเป็น Service ที่ผิดกฎหมายในการแพร่กระจายมัลแวร์ผ่าน Telegram Bot โดยอัตโนมัติ

- เมื่อเหยื่อดาวน์โหลดและติดตั้งมัลแวร์ที่อันตรายดังกล่าวสำเร็จ จะใช้ PowerShell Script ที่ฝั่งอยู่ในมัลแวร์ดาวน์โหลด ไฟล์ worker[.]ps1 สำหรับการรวบรวมข้อมูลของระบบเหยื่อ เช่น IP Address, Username, Location และเวอร์ชันของ OS ส่งข้อมูลไปยัง C2 Server ของแฮกเกอร์ hxxp://[C2 server]:8080 ผ่าน POST Request

- ทำการดาวน์โหลด payload[.]ps1 มีหน้าที่คล้ายกับ worker[.]ps1 แต่ยังมีความสามารถในการตรวจสอบ Instance ว่ากำลังมีการทำงานอยู่บนเครื่องของเหยื่อหรือไม่ สามารถสร้าง Directory ในโฟลเดอร์ชั่วคราวสำหรับการรวบรวมและ Compress ข้อมูลส่งไปยัง Server ของแฮกเกอร์

- หลังจากส่งข้อมูลเสร็จสิ้น PowerShell จะดาวน์โหลดและเรียกใช้ไฟล์ runner[.]ps1 ในการ Decode ไฟล์ Microsoft Common Console (.msc) พร้อมแก้ไขและบันทึกไฟล์ดังกล่าวด้วยโดยการเพิ่ม URL ไปในไฟล์ เพื่อเปิด Web Browser และไปยัง URL ที่ต้องการ

- แฮกเกอร์ปิดการใช้งาน Windows Defender ในแต่ละโฟลเดอร์โดยการใช้ PowerScript ที่ Host บน hxxps://encrypthub[.]us/encrypthub/ram/

- สุดท้ายทำการติดตั้งมัลแวร์ Rhadamanthys ด้วยไฟล์ ram[.]ps1 ที่ประกอบไปด้วย Script ในการดาวน์โหลดไฟล์มัลแวร์ลงในโฟลเดอร์ TEMP ชื่อ transport[.]exe หลังจากนั้นสั่ง transport[.]exe ทำงาน

ผลกระทบจากการโจมตี

จากการโจมตีกลุ่มแฮกเกอร์ EncryptHub ทำให้สามารถเข้าถึงและขโมยข้อมูลสำคัญต่าง ๆ เช่น ข้อมูล Credential อย่างรหัสผ่านหรือชื่อผู้ใช้งาน รวมไปถึงแฮกเกอร์ยังสามารถดำเนินการโจมตีเพิ่มเติมได้ เช่น การ Remote Code Execution การแพร่กระจายมัลแวร์ไปยังระบบอื่น ๆ ที่มีความเกี่ยวข้อง นอกจากนี้การโจมตีของกลุ่มแฮกเกอร์ยังส่งผลให้เกิดความเสียหานต่อองค์กรของเหยื่อได้ ไม่ว่าจะทางด้านการเงิน ชื่อเสียหรือความน่าเชื่อถือ

สรุปการโจมตี

กลุ่มแฮกเกอร์ EncryptHub ทำการแพร่กระจายมัลแวร์ไปยังเหยื่อโดยการปลอมเป็นแอปพลิเคชัน หรือใช้ PPI Service เมื่อแฮกเกอร์สามารถเข้าถึงระบบของเหยื่อได้จะทำการเข้ารวบรวมข้อมูลของระบบ ขโมยข้อมูล Credential และโหลด Payload ที่ใช้ในการโจมตีเพิ่มเติมผ่าน PowerShell Script ที่อันตรายต่าง ๆ

คำแนะนำ

- การใช้แอปพลิเคชันจากช่องทาง Official ควรดาวน์โหลดจากช่องทาง Official เท่านั้น

- ตรวจสอบแอปพลิเคชัน ก่อนติดตั้ง เช่น ชื่อผู้พัฒนา รีวิว และคะแนน เป็นต้น

- จำกัดสิทธิ์หรือปิดการใช้งาน PowerShell จากภายนอกหากไม่จำเป็น

- ตรวจสอบการทำงานและไฟล์ที่อยู่ในระบบเพื่อตรวจจับกิจกรรมที่ผิดปกติ

- อัปเดตซอฟต์แวร์ป้องกันไวรัสและป้องกันมัลแวร์อยู่เสมอเพื่อตรวจจับและบล็อกภัยคุกคาม

- พิจารณาการการตั้งค่าไฟร์วอลล์และระบบตรวจจับการบุกรุกเพิ่มเติม

แหล่งอ้างอิง

https://thehackernews.com/2025/03/encrypthub-deploys-ransomware-and.html

https://outpost24.com/blog/unveiling-encrypthub-multi-stage-malware/