พบแคมเปญการโจมตีด้วยเทคนิค Steganographic เพื่อแพร่กระจายมัลแวร์ต่าง ๆ

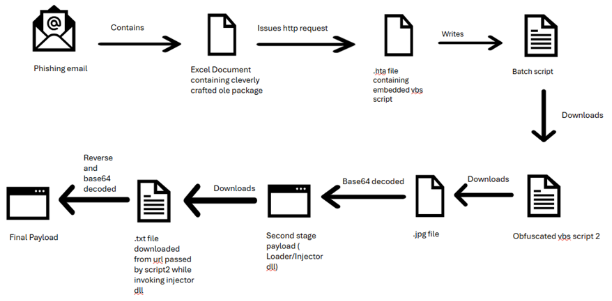

- การโจมตีเริ่มจาก Email Phishing ที่ประกอบไปด้วยไฟล์ Excel ซึ่งไฟล์นี้ใช้ประโยชน์จากช่องโหว่ CVE-2017-0199 ที่แฮกเกอร์สามารถรันโค้ดที่อันตรายเมื่อเหยื่อทำการเปิดไฟล์ นอกจากนั้นไฟล์ Excel มี OLE2 Link Object ใช้สำหรับส่ง HTTP Request เพื่อดาวน์โหลดไฟล์ [.]hta ที่ใช้ใช้ในการโจมตีต่อ

- เมื่อไฟล์ [.]hta ถูกดาวน์โหลดและเริ่มทำงาน จะมี VBScript ทำการเขียนไฟล์ Batch ที่ใช้สำหรับการเชื่อมต่อไปยัง URL เพื่อดาวน์โหลด Obfuscated VBScript ตัวที่ 2

- VBScript ที่ถูกดาวน์โหลดมานี้จะโหลดไฟล์ [.]jpg จาก URL hxxps://watchonlinehotvideos[.]top/omfg[.]jpg ซึ่งไฟล์รูปนี้มีโค้ดอันตรายที่ Encode ด้วย Base64 ซ่อนอยู่ โดยมี Marker เช่น <<BASE64 START>> และ <<BASE64 END>> เพื่อระบุและแยกโค้ดออกมา Decode อีกที

- หลังจาก Decode Base64 แล้ว จะโหลดไฟล์ DLL ชื่อว่า Microsoft.Win32[.]TaskScheduler[.]dll ซึ่งปลอมเป็นไฟล์ของ Microsoft ประกอบกับใช้เทคนิค Obfuscation และฟังก์ชัน VAI เพื่อยากต่อการตรวจจับและใช้ในการโจมตีขั้นต่อไปไม่ว่าจะเป็นการดาวน์โหลด Decode และการ Inject มัลแวร์เข้าไปยัง Process ที่กำลังทำงานอยู่

- DLL Loader จะดาวน์โหลดไฟล์ที่ถูก Encode แบบ Reverse Base64 หลังจาก Decode แล้ว จะพบว่าไฟล์นี้เป็นมัลแวร์หลัก ที่ถูกติดตั้งลงในเครื่องเหยื่อ เช่น มัลแวร์ Remcos หรือ AsyncRAT ซึ่งเป็นมัลแวร์ที่ให้แฮกเกอร์สามารถ Remote Code Execution รวมถึงการขโมยข้อมูลและติดตั้งมัลแวร์เพิ่มเติม

ผลกระทบจากการโจมตี

ผลกระทบจากการแคมเปญการโจมตีด้วยเทคนิค Steganographic ส่งผลให้แฮกเกอร์สามารถเข้าถึงและขโมยข้อมูลที่ Sensitive ของเหยื่อได้ ไม่ว่าจะเป็นข้อมูลส่วนตัว ข้อมูล Credential ในการเข้าสู่ระบบอย่าง Username และ Password รวมไปถึงใช้ข้อมูลการเข้าสู่ระบบเข้าถึงบัญชีของเหยื่อโดยไม่ได้รับอนุญาต นอกจากนี้จากเทคนิคดังกล่าวทำให้ซอฟต์แวร์ความปลอดภัยต่าง ๆ ยากต่อการตรวจจับมากขึ้น

สรุปการโจมตี

จุดเริ่มต้นของการโจมตีเริ่มจากส่ง Email Phishing พร้อมไฟล์ Excel ที่ใช้ประโยชน์จากช่องโหว่และ Object OLE2 Link ที่ใช้ในการดาวน์โหลดและติดตั้งไฟล์อันตรายต่อ ๆ ไป เช่น ไฟล์ HTA ไฟล์ VBScript ไฟล์ DLL ที่ใช้การใช้ Obfuscated Scripting และไฟล์รูปที่มีการซ่อนมัลแวร์ที่ใช้ในการโจมตีหลักไว้ภายในด้วย เพื่อหลบเลี่ยงการตรวจจับและขโมยข้อมูลที่สำคัญของเหยื่อ

คำแนะนำ

- Awareness Training เรื่องรูปแบบการโจมตีให้กับบุคลากรในองค์กร เช่น Phishing

- เปิดใช้งาน Mail Gateway เพื่อป้องการอีเมลและลิงก์ที่อันตราย

- ปิดการใช้งาน Macros และ OLE Objects ใน Microsoft Office

- เปิดใช้งาน Protected View ใน Microsoft Office เป็นโหมด Read-only

- หมั่นตรวจสอบและอัปเดตซอฟต์แวร์ของ Microsoft อย่างสม่ำเสมอ

- ตรวจสอบการทำงานและไฟล์ที่อยู่ในระบบเพื่อตรวจจับกิจกรรมที่ผิดปกติ

- อัปเดตซอฟต์แวร์ป้องกันไวรัสและป้องกันมัลแวร์อยู่เสมอเพื่อตรวจจับและบล็อกภัยคุกคาม

แหล่งอ้างอิง

https://cybersecuritynews.com/new-steganographic-malware-attack-via-jpg-file/

https://www.seqrite.com/blog/steganographic-campaign-distributing-malware/