กลุ่มแฮกเกอร์ STAC4365 โจมตี MSP ด้วย Qilin Ransomware

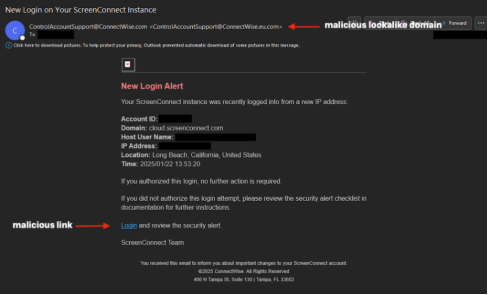

- แฮกเกอร์ส่ง Spear-phishing ไปยังบัญชี Administrator ของ MSP โดยปลอมเป็นการแจ้งเตือนเข้าสู่ระบบของ ConnectWise ScreenConnect เมื่อเหยื่อคลิก Login and review the security alert จะนำ Browser ของเหยื่อ Redirect ด้วย Amazon Simple Email Service (SES) ไปหน้าเว็บ Phishing ที่ปลอมเป็น ScreenConnect เพื่อให้เหยื่อกรอกข้อมูล Credential เช่น ชื่อบัญชี รหัสผ่าน Cookie รวมถึง Multi-Factor Authentication (MFA)

- แฮกเกอร์นำข้อมูล Credential ที่ได้มาเข้าสู่ระบบผ่าน ScreenConnect Control Panel และสามารถเข้าถึง Remote Management Environment ของ MSP ได้

- หลังจากแฮกเกอร์เข้าถึงบัญชี Administrator แฮกเกอร์จะติดตั้งไฟล์ ru[.]msi ซึ่งใช้ในการติดตั้ง ScreenConnect Instance ใหม่ที่แฮกเกอร์สามารถควบคุมได้ลงในระบบของผู้ใช้งาน MSP

- เมื่อติดตั้ง ScreenConnect Instance ที่อันตรายสำเร็จ จะดำเนินการ Discovery ระบบเครือข่ายและข้อมูลผู้ใช้งานภายในระบบของผู้ใช้งาน รวมถึง Reset รหัสผ่านของบัญชีผู้ใช้งานต่าง ๆ อีกด้วย นอกจากนี้แฮกเกอร์ใช้เครื่องมือที่มีอยู่แล้วในระบบปฏิบัติการ Windows ในการเข้าถึงข้อมูล Local Credential และ Remote Code Execution โดยเครื่องมือที่ใช้ในการโจมตีนี้ เช่น PsExec, NetExec, WinRM และ ScreenConnect Instance

- ในขณะเดียวกันแฮกเกอร์ยังดาวน์โหลดไฟล์ชื่อ veeam[.]exe ซึ่งถูกสร้างขึ้นมาเพื่อโจมตีช่องโหว่ CVE-2023-27532 ใน Veeam Cloud Backup Service ช่องโหว่นี้เป็นช่องโหว่ที่แฮกเกอร์ที่ไม่ผ่านการ Authentication สามารถ Request ข้อมูล Credential ที่ไม่ได้ Encryption ออกมาจากฐานข้อมูล Local Veeam Configuration

- ต่อมาแฮกเกอร์ดำเนินการรวบรวมข้อมูลโดยใช้บัญชีที่ถูก Compromise เพื่อสั่งให้โปรแกรม WinRAR Compress ไฟล์ที่ต้องการในรูปแบบ [.]rar จากนั้นจึงอัปโหลดไฟล์ดังกล่าวไปยังเว็บไซต์ easyupload[.]io ผ่านเบราว์เซอร์ Google Chrome ในโหมด Incognito เมื่อการส่งข้อมูลเสร็จสิ้น แฮกเกอร์จะลบเครื่องมือที่ใช้งานแล้วออกจากระบบและแก้ไข Boot Options เพื่อให้เครื่องเข้าสู่โหมด Safe Mode with Networking ในการ Boot

- สุดท้าย แฮกเกอร์จะติดตั้งมัลแวร์ Qilin Ransomware ลงในระบบของเหยื่อ พร้อมทิ้งไฟล์ Readme ไว้ภายในเครื่องของเหยื่อ โดยมัลแวร์ดังกล่าวมีฟีเจอร์การทำงานหลักดังนี้:

- หยุดหรือปิดการใช้งาน Volume Shadow Copy Service (VSS)

- เปิดใช้งาน Symbolic Links

- สามารถ Enumerate Host

- ลบข้อมูลใน Shadow Copy

- ลบ Windows Event Log

- เปลี่ยนภาพพื้นหลังของเครื่องเหยื่อให้แสดงข้อความเรียกค่าไถ่

- ลบมัลแวร์ Qilin ทิ้งหลังจากทำงานเสร็จสิ้น

รูปที่ 1: ตัวอย่าง Phishing Email ที่เหยื่อได้รับจากแฮกเกอร์

ผลกระทบจากการโจมตี

จากการโจมตีโดยกลุ่มแฮกเกอร์ STAC4365 ส่งผลกระทบต่อระบบของ Managed Service Provider (MSP) และผู้ใช้งานของ MSP เช่น ส่งผลให้แฮกเกอร์สามารถเข้าถึงและขโมยข้อมูลที่สำคัญของเหยื่อ อาทิข้อมูล Credential ไม่ว่าจะเป็นชื่อบัญชี รหัสผ่าน Session Cookie รวมถึง MFA นอกจากนี้แฮกเกอร์ยังเจาะจงโจมตีไปยังระบบ Backup ข้อมูล เพื่อป้องกันไม่ให้เหยื่อกู้ข้อมูลกลับคืนได้

สรุปการโจมตี

การโจมตีเริ่มจากแฮกเกอร์ส่ง Spear-phishing ไปยังเหยื่อโดยปลอมเป็นการแจ้งเตือนเข้าสู่ระบบ เมื่อเหยื่อคลิกเข้าไปจะ Redirect ไปยังหน้าเว็บ Phishing ปลอมให้เหยื่อกรอกข้อมูล Credential ต่าง ๆ เพื่อใช้ในการเข้าสู่ระบบของ MSP และดำเนินการโจมตีเพิ่มเติมต่อไป เช่น การติดตั้งมัลแวร์ Qilin Ransomware เพื่อเรียกค่าไถ่

คำแนะนำ

- Awareness Training เรื่องรูปแบบการโจมตีให้กับบุคลากรในองค์กร เช่น Phishing

- ใช้ Multi-Factor Authentication (MFA) เพื่อลดโอกาสในการเข้าถึงข้อมูลที่ไม่ได้รับอนุญาต

- หมั่นตรวจสอบและอัปเดตซอฟต์แวร์และฮาร์ดแวร์ต่าง ๆ ในระบบอย่างสม่ำเสมอ เพื่อป้องกันช่องโหว่

- ตรวจสอบการทำงานและไฟล์ที่อยู่ในระบบเพื่อตรวจจับกิจกรรมที่ผิดปกติ

- จำกัดสิทธิ์การเข้าถึงและใช้งานโดยใช้หลักการ Least Privilege

- อัปเดตซอฟต์แวร์ป้องกันไวรัสและป้องกันมัลแวร์อยู่เสมอเพื่อตรวจจับและบล็อกภัยคุกคาม

- พิจารณาการการตั้งค่าไฟร์วอลล์และระบบตรวจจับการบุกรุกเพิ่มเติม

- เพิ่มแผนการ Backup ในการลดผลกระทบและความเสียหายหลังถูกโจมตี

- หลีกเลี่ยงการชำระค่าไถ่ เนื่องจากกลุ่มแฮกเกอร์สามารถทำการโจมตีซ้ำได้

แหล่งอ้างอิง